WAFの仕組み・メリット・導入の効果をわかりやすく解説

2022.07.27

「WAFでなければWebアプリケーションの万全な保護はできない」と言われるほど、注目されるセキュリティアイテムWAF。今回は、WAFとは何か、WAFを導入するメリット、仕組みや種類などをわかりやすく解説します。

お役立ち資料 【押さえておきたい “サイバー攻撃の発生状況” と “Webセキュリティ対策”】

《 目次 》

1. WAFとは?

WAFはWeb Application Firewall(ウェブアプリケーションファイアフォール)の頭文字をとったもので、Webサイト・Webアプリケーションの脆弱性を悪用したサイバー攻撃へのセキュリティ対策の一つです。

サイバー攻撃と聞くと、ECサイトやインターネットバンキングなど、クレジットカードや口座情報を入力するようなWebサイトだけが攻撃対象になると思っている方が多いかも知れません。しかし、ECサイトや金融機関のサイトだけでなく、問い合わせフォームがあるWebサイトや会員制Webサイト、オープンソースCMSを用いたWebサイトなどあらゆるWebアプリケーションもサイバー攻撃の対象となり、被害を受ける可能性があります。

Webアプリケーションへのサイバー攻撃を受けないためにも、WAFの導入が効果的です。

WAFには類似したセキュリティ対策がいくつかあります。ここからはそれらとWAFの違いについてご紹介します。

WAFとファイアウォールの違いとは?

WAFの「F」はFirewall(ファイアウォール)の頭文字であると解説しました。しかし、WAFといわゆる「ファイアウォール」は効果や役割が異なり全くの別物です。

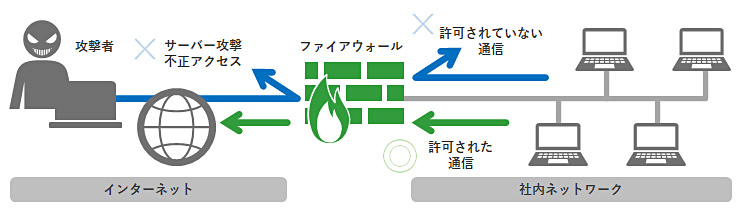

ファイアウォールは外部ネットワークと内部ネットワークの間にたって、通信を監視し、不正アクセスをブロックする役割があります。防火壁のようなイメージで描かれているのを目にしたことがあるかも知れません。

一般的にファイアウォールはポート番号とIPアドレスを元にアクセス制御を行っています。ポートとは、出入り口のことを指し、ネットワーク上でデータをやり取りする際、このポートと呼ばれる出入り口を通して行われます。使っていない不要なポートがあいたままになっていると攻撃者に侵入されてしまうため、攻撃者に侵入されないようにファイアウォールは不要なポートを閉じて制御し、内部ネットワークのセキュリティを高める役割を担っています。

ファイアウォールはあくまでもネットワークの出入り口を監視するものなので、通信の中身までは確認をしません。そのような攻撃を防ぐためには、ファイアウォールだけでは不十分です。

また、ファイアウォールは、外部へ公開するWebサイトなどのWebアプリケーションに対するセキュリティ対策として使うことはできません。

WAFとIDS・IPS(不正侵入検知システム・不正侵入防止システム)の違いとは?

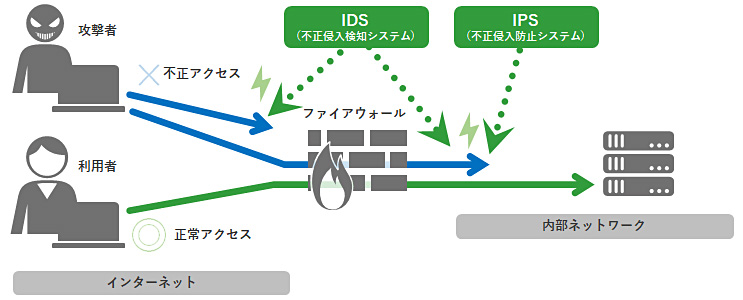

WAFはIDS(不正侵入検知システム)・IPS(不正侵入防止システム)ともよく比較されます。しかし、ファイアウォールと同じでIDS・IPSもまた役割が違うので、WAFやファイアウォール、IDS・IPSを全て併用することで、よりセキュリティを強くすることができます。

ファイアウォールでは外部のホームページやWebサーバーへの攻撃は防げません。また、WEBサーバーに大量のアクセスを送りつける手法のDDoS攻撃も防ぐことはできません。そこで有効な対策として、IDS・IPSの導入が検討されます。IDS・IPSはリアルタイムで通信を監視し、DDoS攻撃などの不正アクセスの検出を行い、通信を遮断します。IDS・IPSを導入するとファイアウォール単体よりも、幅広いセキュリティ対策ができるようになります。

ただし、WAFで防げるSQLインジェクションや、クロスサイトスクリプティングのようなWebアプリケーション自体を狙った攻撃はIPSで防げません。そのため、複数のシステムやソフトを組み合わせて、セキュリティ対策をする必要があるのです。

2. WAFを導入するメリット

ここからはWAFを導入するメリットについて3つご紹介します。

- 【メリット1】Webアプリケーションの脆弱性保護

- 【メリット2】事後対策ができる

- 【メリット3】その他セキュリティ製品では防げない攻撃を防げる

【メリット1】Webアプリケーションの脆弱性保護

Webアプリケーションは常にオンライン上にあり攻撃の対象となりやすいため、セキュリティ上の脆弱性に注意する必要があります。しかし、Webアプリケーションは人の手で作られているため、開発者がどんなにセキュリティ対策を行っていても脆弱性を0にするのは難しいと考えるべきです。

さまざまなセキュリティ対策を行っていても、次々と新たなサイバー攻撃が生み出されているなかで、WAF用いることで、Webアプリケーションの脆弱性を、あらかじめ安全に保護することができます。

【メリット2】事後対策ができる

通常セキュリティ対策は、あらゆる攻撃をブロックする事前対策が基本となっています。しかし、セキュリティ対策の隙間を突かれると、攻撃によっては被害が出ます。

WAFは、攻撃を受けた段階からその攻撃をブロックし、これ以上被害が広がらないように対策を行うための期間の確保を可能にします。

【メリット3】その他セキュリティ製品では防げない攻撃を防げる

WAFはその他のセキュリティ製品では防げないような攻撃も防ぐことができます。例えば、ゼロデイ攻撃という、開発元が修正パッチを配布する前に行われる攻撃は対策が難しく、被害が大きくなりやすいと問題視されています。後ほど解説するクラウド型のWAFでは、このような対策の難しい攻撃にも対応できます。他にもDDoS攻撃やSQLインジェクション、Webサイト攻撃などセキュリティ上の重大な攻撃もWAFであれば防ぐことができます。

3. WAFの仕組みとは

WAFでは、攻撃アクセスの形式や通信の方法、ウイルスデータをまとめた「シグネチャ」を用いて不正アクセスを防ぎます。このアクセス形式に一致するものからのアクセスがあった際に通信可否の判断を行います。

シグネチャを用いた不正アクセスの検知方式には、ブラック方式とホワイト方式の2種類があります。ここからはそれぞれの検知方式についてご紹介します。

ブラックリスト方式

ブラックリスト方式では、すでに経験済みの攻撃パターンをシグネチャに定義します。

一致する通信を拒否して、不正アクセスを防止します。ブラックリスト方式では、経験がないパターンの攻撃には対応することができません。最新の攻撃を防ぐため、シグネチャを定期的にアップデートする必要があります。

ホワイトリスト方式

ホワイトリスト方式では、アクセスをしてもいい通信をシグネチャに定義します。許可がない通信を全て拒否することで不正アクセスを防ぎます。シグネチャは、Webアプリケーションの作りに合わせて柔軟に定義することが可能で、まだ経験がないパターンの攻撃も防ぐ事ができます。

シグネチャには自社に合ったチューニングを行います。チューニング作業には、Webアプリケーションやセキュリティに詳しい技術者やエンジニアが必要になってきます。この後紹介するクラウド型のWAFであれば、ベンダーが基本的なシグネチャをチューニングしてくれることが多いので、より導入しやすいと言えます。

4 WAFの種類

WAFには導入形態や検知の仕組みによって、種類があります。ここでは導入形態別の種類について解説いたします。導入形態別のWAFの種類には、ソフトウェア型・アプライアンス型・クラウド型の3つがあります。

ソフトウェア型

ソフトウェア型は、WebサーバーやWebアプリケーションにソフトウェアとしてインストールするタイプのWAFです。アプライアンス型と並び古くからある形態で、運用は自社内で行うか、外部に委託する方法があります。

ソフトウェア型の特徴

- 機器を新たに追加導入する必要やネットワーク構成の変更の必要がない。

- 導入するサーバーの数が多くなければアプライアンス型よりも比較して安いことが多い。

- WAF機能でサーバーのリソースをたくさん消費するため、パフォーマンスに影響がある。

- ソフトウェアだが、資産としての管理が必要で、運用とは別に導入後の保守費用が必要になってくる。

- 自社でWAFの運用が難しく、挫折することもある。

アプライアンス型

アプライアンス型は機器で配置するタイプです。Webサーバーやネットワーク内に置いて使用します。初期のWAFはほとんどがアプライアンス型でした。運用はソフトウェア型と同じく自社内で行うか、外部に委託する方法があります。

アプライアンス型の特徴

- オンプレミス環境に導入すれば完全な自社管理が可能となる。

- 大量のWebサイトに導入するのであれば、相対的に安価になることもある。

- 物理的な機器の導入ができないクラウドインフラやレンタルサーバーなどでは利用することができない。

クラウド型

近年、WAFの主流はクラウド型に移行しつつあります。クラウド型は、WAF機能をセキュリティベンダーがサービスとして提供する形態です。

クラウド型の本来の構成は、インターネット上でクライアントとWebサーバーの通信がベンダーの運営するWAFセンターを経由するように、DNSで経路を変更する形です。

クラウド型の特徴

- 簡単なDNS設定のみで、専門の技術者がいなくても導入できるものも。導入までの期間が短く済むことが多い。

- 導入と運用コストはアプライアンス型やソフトウェア型と比較して安価になるケースが多く、資産としての管理も必要ない。

- ベンダーがWAFの基本的な運用を行っているため、社内や外注での運用リソースは比較的軽微で済む。

5. クラウド型WAFの機能と主な導入効果とは?

前述したように、近年WAFの主流はクラウド型に移行しつつあります。ここからは、クラウド型WAFの機能と、導入効果を解説します。

クラウド型WAFの機能

クラウド型WAFの機能は主に5つあります。

【機能1】外部からのアクセスの監視と制御

外部からのアクセスを監視・制御することによって、シグネチャは不正アクセスでないかを判断し、不正アクセスやサイバー攻撃だと判断した場合は外部からのアクセスを遮断します。

【機能2】シグネチャを自動で更新

シグネチャは日々新たに生み出されているサイバー攻撃に対応するため、最新の状態に自動的に更新されます。

【機能3】ログとレポート

検知した不正アクセスをログとして記録します。管理者が閲覧可能な状態にし、いつでも見られるようにします。また、攻撃の種類やその傾向などをまとめ、攻撃回数が多い攻撃者を見られるようにするなど、レポートとして表示します。

【機能4】特定URLのはね除け

アクセスするWebサイトが信頼できるかどうかを確認・判断します。信頼できないWebサイトであれば、そのサイトから防御しますが、自社Webサイトなどあらかじめ判断する必要がないWebサイトは防御する対象から外すことができます。

【機能5】IPアドレスの拒否

IPアドレスを拒否することで、攻撃者や特定のIPアドレスからのアクセスを防ぐことができます。

クラウド型WAFの主な導入効果

前述した機能から、さまざまな効果が得られます。外部からのアクセスの監視と制御や特定URLのはね除け、IPアドレスの拒否などができるため、業務の効率を下げずにサイバー攻撃やマルウェア感染のリスクを減らすことができ、システムを安定化させます。また、シグネチャが自動的に更新されるため、新しい攻撃にも対応してくれます。さらにログやレポートをいつでも見ることができるため、管理者が複数人いても管理者同士で情報の共有がしやすくなります。

6. WAFの導入・運用にかかる費用

WAFの導入運用には、どれくらい費用がかかるのでしょうか。アプライアンス型がほとんどだった時代はWAF=高いというイメージがありましたが、クラウド型は比較的低価格で利用できるものもあります。ここからは導入・運用にかかる費用は何か、どのくらいかかるのかをご紹介します。

【費用1】専用機器購入のための費用・サービス利用料金

アプライアンス型は専用の機器を購入するための費用がかかり、クラウド型はベンダーが提供するWAFを利用するための費用がかかります。専用の機器を購入するのに数百万円以上かかりますが、クラウド型であれば月額数万円から数十万円ほどで利用することができます。

ただし、クラウド型は帯域が増えれば増えるほど料金が上がっていく仕組みを採用していることが多いので、どの料金プランにするかなど想定帯域の確認が必要です。

【費用2】初期費用

ネットワーク上に機器を置くアプライアンス型は初期費用としてネットワーク構成の見直しや再構築する費用が必要です。

一方クラウド型は、サービス提供者が設定を行う際の作業費がかかります。

【費用3】運用の費用

アプライアンス型の場合は、別途運用費用がかかります。WAFを運用している中で、誤検知が発生したら、自社のサービスに合わせた設定を行う必要があります。また、新しい脆弱性が公表された際には、シグネチャの更新対応を行わなければなりません。自社内で対応するのであれば、専任技術者を雇う費用がかかり、他社へ依頼するのであれば外注費用が発生します。

クラウド型であれば、このような対応はベンダー側が行ってくれるため、新たな脆弱性が発生したとしても月額費用内でベンダーが対応・更新してくれます。

7. WAFを導入する上での注意点

WAFを導入するメリットや効果などをお伝えしてきましたが、もちろん注意点もあります。ここから導入する注意点についてご紹介します。WAFを導入する上での注意点は「他の対策を組み合わせる必要がある」「誤検知を防ぐ必要がある」の2つです。

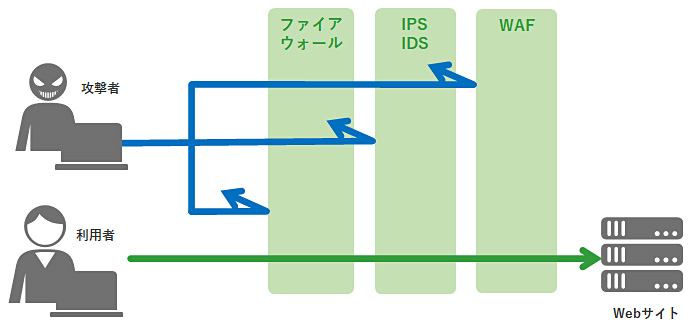

【注意点1】WAFと他の対策を組み合わせる必要がある

WAFだけを導入すればよいというわけではありません。WAFだけでは防げないものもあるからです。ファイアウォールやIDS ・IPSなど他のセキュリティ対策と組み合わせて使用する必要があります。

【注意点2】誤検知を防ぐ必要がある

Webアプリケーションを利用する際、セキュリティのレベルを上げ過ぎると、WAFが誤検知を起こし、正常な通信も拒否してしまう可能性があります。

誤検知があるとユーザーがWebアプリケーションを使いづらくなってしまうため、誤検知を防ぐ必要があります。だからといって、セキュリティレベルをゆるくしすぎても、サイバー攻撃のリスクが増加してしまいます。そのため、WAFの設定・チューニングを適度に行わなければなりません。

8. まとめ

Webサイトを始めとするWebアプリケーションに対するサイバー攻撃は激化の一途をたどっており、Webサイトは常に攻撃を受けるリスクを抱えています。Webアプリケーションが企業活動に欠かせない今、WAFは多くの企業に必須のセキュリティ対策といえるでしょう。

しかし、WAFは製品によってコストやサポート体制にかなり差があります。そのため、充分検討したうえで自社に合った製品の導入が必要です。

当社は、「Imperva App Protect」「BLUE Sphere」2つのWAFサービスを取り扱っています。

WAF市場のリーディングカンパニーであるImperva社のクラウド型WAFサービス「Imperva App Protect」は、世界トップレベルのクラウド型WAFサービスで、カード情報セキュリティ国際統一基準である「PCl DSS」のレベル1のサービスプロバイダーにも認定されています。

「BLUE Sphere」は、アイロバ 社が開発・提供する国産のクラウド型WAFサービスです。「WAF」「DDoS防御」「改ざん検知」などのWebサイト保護機能を有しながら、明解かつリーズナブルな課金体系で提供できます。ユーザー評価も高く、複数の国内レビューサイトにおいて市場リーダーの評価を受けています。

Jストリームが提供するWAFソリューション

JストリームはWebサイトにたくさんのアクセスが集中してしまうことなどが原因で発生するアクセス遅延やサーバー負荷を緩和するCDN(Content Delivery Network)サービスを提供しています。CDNはクラウド型WAFと導入方法がほとんど同じであり、また近年CDNはWAFの機能を兼ねる場合も増えていることから、CDNの開発や運用によって培ったノウハウを活用し、お客様に合ったWAFサービスのご提案と導入支援を行っています。お気軽にお問合せ下さい。

ソリューション詳細はこちら

お役立ち資料

関連記事

Jストリームの

ソリューションに

興味をお持ちの方は

お気軽に

お問い合わせください。

![[セキュリティサービス]WAF…](https://www.stream.co.jp/wp-content/uploads/2020/09/WAF_img01.png)

![[CDN]「自治体情報セキュリ…](https://www.stream.co.jp/wp-content/uploads/2020/08/200805_img01.png)